NAS可以直接連接在數據機嗎?

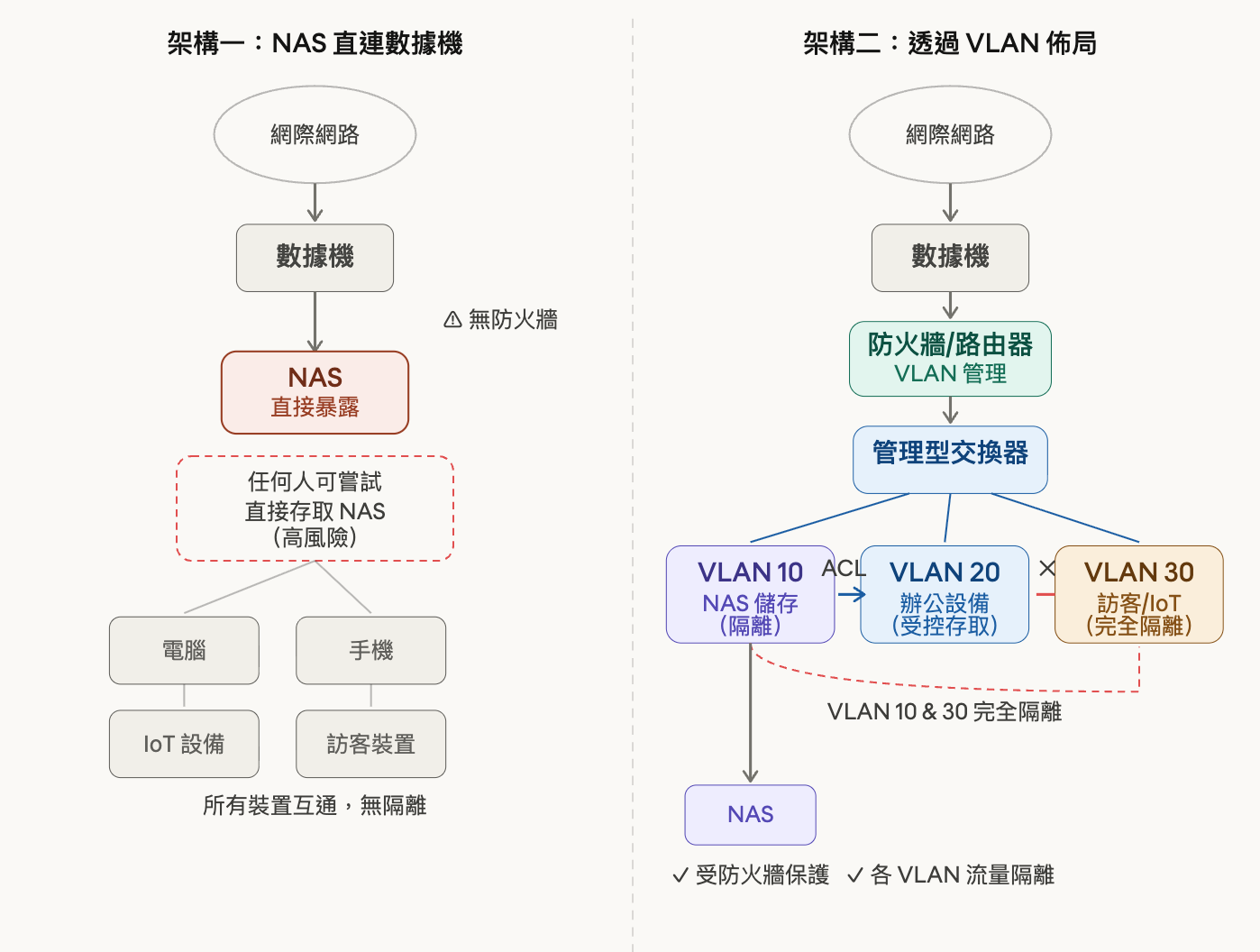

NAS直接連接在數據機將會面臨很高的風險,等於是直接暴露在網路上。實際的做法是透過vlan佈局,讓NAS隔離在防火牆裡面才安全。這兩種架構在安全性、彈性和管理上有很大的差異,如下圖示

核心差異比較

架構一:NAS 直連數據機

這種做法雖然簡單,但風險很高,安全問題最嚴重。 數據機拿到的是公網 IP,NAS 幾乎等於直接暴露在網際網路上,任何人都能嘗試攻擊(暴力破解密碼、利用已知漏洞等)。沒有防火牆擋在中間,一旦 NAS 韌體有漏洞,後果嚴重。

無隔離。 家中其他設備(電腦、手機、IoT 裝置)全在同一個網段,若有任何裝置被入侵,攻擊者可以橫向移動直接存取 NAS。

架構二:透過 VLAN 佈局

加入防火牆 + 管理型交換器 + VLAN,整體架構質變:

NAS 躲在防火牆後。 外部流量必須先通過防火牆審查,大幅降低攻擊面。

- VLAN 10(NAS 專用):只有授權裝置可存取

- VLAN 20(辦公設備):透過 ACL 規則才能碰 NAS

- VLAN 30(訪客/IoT):完全無法存取 NAS

IoT 設備再也無法當跳板。 智慧燈泡、攝影機等容易被駭的設備被關在自己的 VLAN 裡,即使被控制也無法觸碰 NAS。

| 比較項目 | NAS 直連數據機 | 透過 VLAN 佈局 |

|---|---|---|

| 防火牆保護 | ✗無 | ✓有 |

| 流量隔離 | ✗無 | 各VLAN獨立 |

| IoT風險 | 高 | 低 |

| 管理複雜度 | 低 | 中等 |

| 適合場景 | 測試/臨時用 | 正式/長期使用 |

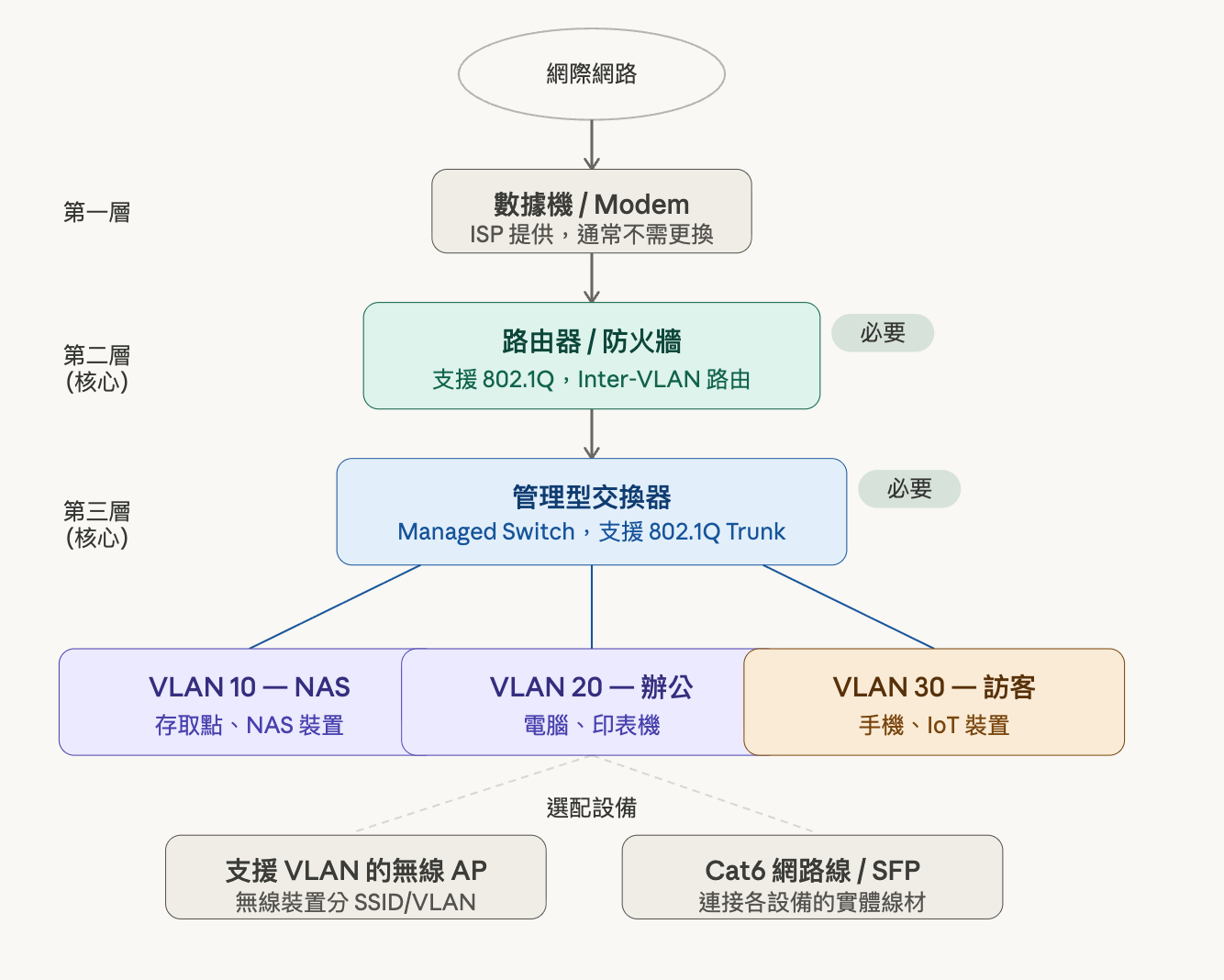

建置vlan網路需要什麼設備?

必要設備:

1. 支援 VLAN 的路由器 / 防火牆

這是整個架構的大腦,負責 Inter-VLAN 路由和 ACL 規則。需要支援 802.1Q 標準。常見選擇有 Ubiquiti UniFi、MikroTik、pfSense(軟體防火牆)、或 Fortinet、Cisco 系列。一般家用路由器(如 TP-Link 家用款)通常不支援,需要挑選「商用/進階」等級。

2. 管理型交換器(Managed Switch)

普通的「傻瓜交換器」(Unmanaged Switch)無法設定 VLAN,必須換成管理型交換器。它負責將每個連接埠(port)指定到對應的 VLAN,以及處理 Trunk port(讓多個 VLAN 流量走同一條線到路由器)。

選配設備

3. 支援多 SSID / VLAN 的無線 AP

如果有無線裝置需要分 VLAN(例如訪客 Wi-Fi 隔離),就需要支援多個 SSID 並能將各 SSID 對應到不同 VLAN 的 AP。一般家用路由器的 Wi-Fi 通常只有一個 SSID,做不到這件事。

4. 網路線(Cat6 以上)與 SFP 模組

設備間的實體連線建議使用 Cat6 或以上的線材,穩定且支援 Gigabit 速度。若交換器之間距離較遠或需要光纖,則需要 SFP 模組。

VLAN的重要性

VLAN(Virtual Local Area Network,虛擬區域網路)是現代網路架構中不可或缺的技術,以下是其核心重要性:

🔒 1. 安全性隔離

將不同部門或用途的設備分隔在獨立的廣播域中,即使在同一物理網路上,各 VLAN 之間的流量也無法直接互通。例如:財務部、HR、訪客 Wi-Fi 各自獨立,防止未授權存取。

📉 2. 減少廣播風暴

傳統平坦網路中,廣播封包會發送給所有設備,設備越多、負擔越重。VLAN 將廣播域縮小,廣播只在同一 VLAN 內傳播,大幅提升網路效能。

🏗️ 3. 彈性的邏輯分組

不受實體位置限制,可以將不同樓層、不同地點的設備邏輯上歸為同一群組。例如:台北和高雄的工程師可同屬一個 VLAN,方便管理。

💰 4. 降低成本

透過 VLAN 在同一台交換器上實現多個獨立網路,減少對額外硬體的需求,節省購買多台實體交換器的費用。

⚙️ 5. 簡化網路管理

新增、移動或變更用戶時,只需修改軟體設定,無需重新佈線。IT 人員可集中管理,提升維運效率。

🚀 6. 服務品質(QoS)控制

可針對特定 VLAN 設定優先順序,例如讓 VoIP 或視訊會議的流量優先傳輸,確保關鍵業務的服務品質。

🔧 7. 符合法規遵循需求

在金融、醫療等受監管產業,VLAN 有助於實現網路分段,滿足 PCI-DSS、HIPAA 等合規要求,保護敏感資料。

NAS可以直接連接在數據機嗎?

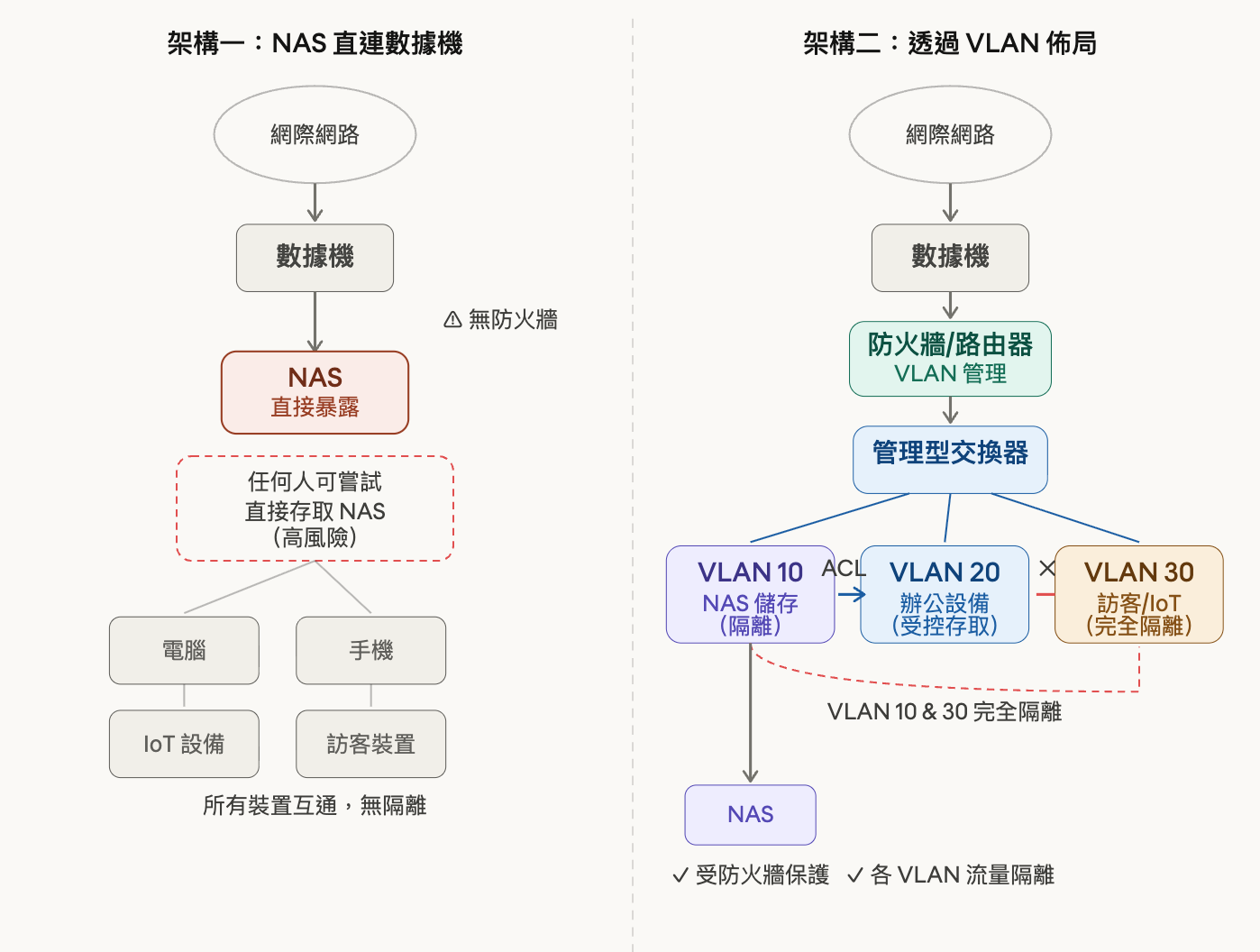

NAS直接連接在數據機將會面臨很高的風險,等於是直接暴露在網路上。實際的做法是透過vlan佈局,讓NAS隔離在防火牆裡面才安全。這兩種架構在安全性、彈性和管理上有很大的差異,如下圖示

核心差異比較

架構一:NAS 直連數據機

這種做法雖然簡單,但風險很高,安全問題最嚴重。 數據機拿到的是公網 IP,NAS 幾乎等於直接暴露在網際網路上,任何人都能嘗試攻擊(暴力破解密碼、利用已知漏洞等)。沒有防火牆擋在中間,一旦 NAS 韌體有漏洞,後果嚴重。

無隔離。 家中其他設備(電腦、手機、IoT 裝置)全在同一個網段,若有任何裝置被入侵,攻擊者可以橫向移動直接存取 NAS。

架構二:透過 VLAN 佈局

加入防火牆 + 管理型交換器 + VLAN,整體架構質變:

NAS 躲在防火牆後。 外部流量必須先通過防火牆審查,大幅降低攻擊面。

- VLAN 10(NAS 專用):只有授權裝置可存取

- VLAN 20(辦公設備):透過 ACL 規則才能碰 NAS

- VLAN 30(訪客/IoT):完全無法存取 NAS

IoT 設備再也無法當跳板。 智慧燈泡、攝影機等容易被駭的設備被關在自己的 VLAN 裡,即使被控制也無法觸碰 NAS。

| 比較項目 | NAS 直連數據機 | 透過 VLAN 佈局 |

|---|---|---|

| 防火牆保護 | ✗無 | ✓有 |

| 流量隔離 | ✗無 | 各VLAN獨立 |

| IoT風險 | 高 | 低 |

| 管理複雜度 | 低 | 中等 |

| 適合場景 | 測試/臨時用 | 正式/長期使用 |

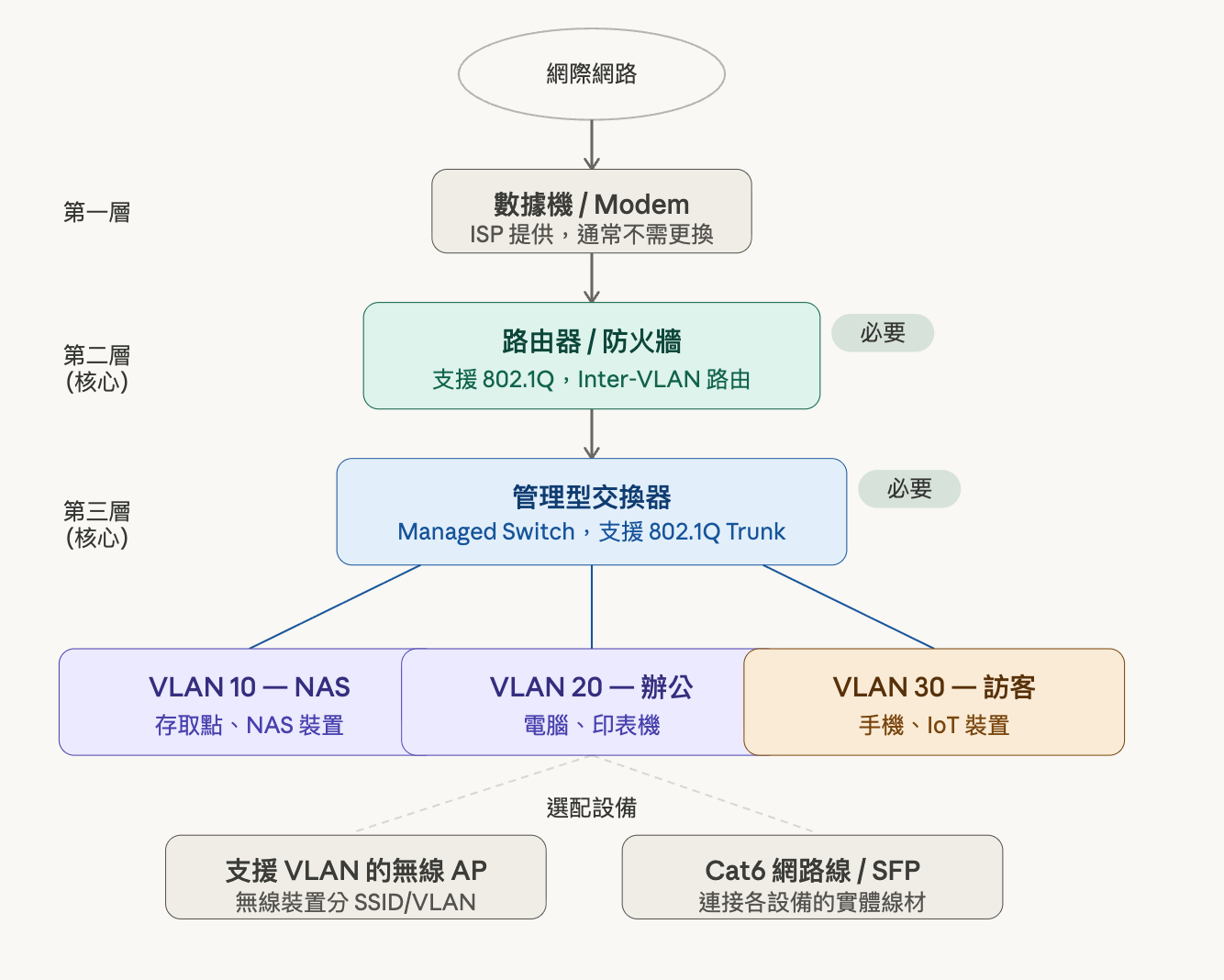

建置vlan網路需要什麼設備?

必要設備:

1. 支援 VLAN 的路由器 / 防火牆

這是整個架構的大腦,負責 Inter-VLAN 路由和 ACL 規則。需要支援 802.1Q 標準。常見選擇有 Ubiquiti UniFi、MikroTik、pfSense(軟體防火牆)、或 Fortinet、Cisco 系列。一般家用路由器(如 TP-Link 家用款)通常不支援,需要挑選「商用/進階」等級。

2. 管理型交換器(Managed Switch)

普通的「傻瓜交換器」(Unmanaged Switch)無法設定 VLAN,必須換成管理型交換器。它負責將每個連接埠(port)指定到對應的 VLAN,以及處理 Trunk port(讓多個 VLAN 流量走同一條線到路由器)。

選配設備

3. 支援多 SSID / VLAN 的無線 AP

如果有無線裝置需要分 VLAN(例如訪客 Wi-Fi 隔離),就需要支援多個 SSID 並能將各 SSID 對應到不同 VLAN 的 AP。一般家用路由器的 Wi-Fi 通常只有一個 SSID,做不到這件事。

4. 網路線(Cat6 以上)與 SFP 模組

設備間的實體連線建議使用 Cat6 或以上的線材,穩定且支援 Gigabit 速度。若交換器之間距離較遠或需要光纖,則需要 SFP 模組。

VLAN的重要性

VLAN(Virtual Local Area Network,虛擬區域網路)是現代網路架構中不可或缺的技術,以下是其核心重要性:

🔒 1. 安全性隔離

將不同部門或用途的設備分隔在獨立的廣播域中,即使在同一物理網路上,各 VLAN 之間的流量也無法直接互通。例如:財務部、HR、訪客 Wi-Fi 各自獨立,防止未授權存取。

📉 2. 減少廣播風暴

傳統平坦網路中,廣播封包會發送給所有設備,設備越多、負擔越重。VLAN 將廣播域縮小,廣播只在同一 VLAN 內傳播,大幅提升網路效能。

🏗️ 3. 彈性的邏輯分組

不受實體位置限制,可以將不同樓層、不同地點的設備邏輯上歸為同一群組。例如:台北和高雄的工程師可同屬一個 VLAN,方便管理。

💰 4. 降低成本

透過 VLAN 在同一台交換器上實現多個獨立網路,減少對額外硬體的需求,節省購買多台實體交換器的費用。

⚙️ 5. 簡化網路管理

新增、移動或變更用戶時,只需修改軟體設定,無需重新佈線。IT 人員可集中管理,提升維運效率。

🚀 6. 服務品質(QoS)控制

可針對特定 VLAN 設定優先順序,例如讓 VoIP 或視訊會議的流量優先傳輸,確保關鍵業務的服務品質。

🔧 7. 符合法規遵循需求

在金融、醫療等受監管產業,VLAN 有助於實現網路分段,滿足 PCI-DSS、HIPAA 等合規要求,保護敏感資料。